No seguimento do ciberataque à Colonial Pipeline, a maior operadora de oleodutos para produtos refinados dos Estados Unidos, a Check Point Research, especializada em soluções de cibersegurança a nível mundial, analisou o panorama de ciberameaças em Portugal e a capacidade das empresas protegerem os seus recursos e dados corporativos.

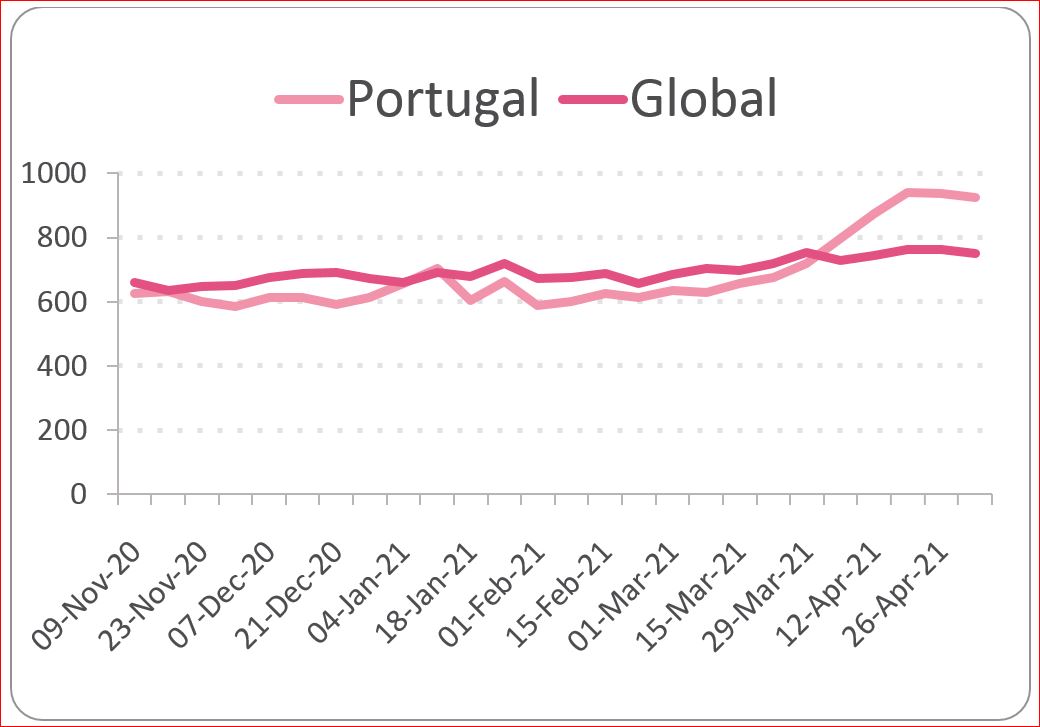

Nos últimos seis meses, as organizações portuguesas foram atacadas, em média, 926 vezes por semana, quase mais 200 vezes que a média global, situada nos 750 ataques. Investigadores da Check Point Software alertam para a importância de adotar atitudes preventivas que evitem a proliferação e sucesso destes ataques.

O que sabemos sobre o ataque à Colonial Pipeline, nos EUA

No passado dia 7 de maio, a Colonial Pipeline, a maior operadora de oleodutos para produtos refinados dos Estados Unidos, afirmou estar a ser vítima de um ciberataque que obrigou a interrupção temporária de operações, por precaução. Três dias depois, o FBI emitiu um comunicado, informando que se tratava de um ataque de ransomware perpetrado pelo grupo malicioso Darkside.

Identificado pela primeira vez em agosto de 2020, o Darkside utiliza um sistema Ransomware, a Service (RaaS), fornecendo serviços de ransomware, fugas de informação de websites e outros. Utilizam um programa de parcerias, através do qual o agente malicioso fornece o ransomware, divulga informação do website alvo e negoceia o pagamento com a vítima. Os parceiros têm apenas de hackear as empresas e encriptar a informação após ter sido divulgada. No final de contas, os lucros são partilhados. Trata-se, de acordo com os investigadores da Check Point Research, de um ataque duplo de ransomware e extorsão, no qual parte da informação é partilhada num website falso, para que as vítimas sejam pressionadas a efetuar o pagamento, sob ameaça de divulgação integral.

Os principais alvos são países de língua não-russa

“Eis o que sabemos sobre o Darkside Ransomware: funciona num modelo Ransomware-as-a-Service (RaaS), partindo de um programa de parceiros para executar os ciberataques. Significa isto que sabemos muito pouco sobre o verdadeiro agente malicioso por detrás do ataque à Colonial Pipeline, já que pode ser toda a gente do lado dos parceiros do Darkside,” afirma Lotem Finkelsteen, Head of Threat Intelligence at Check Point.

O responsável acrescenta: “O que sabemos é que para derrubar operações extensivas como as da Colonial Pipeline é necessário um ciberataque sofisticado e bem planeado. Este ataque requer a adequação de um período de tempo que permita o movimento lateral e a extração de dados. O Darkside é conhecido por fazer parte de uma tendência de ataques de ransomware que envolve sistemas que a comunidade cibernética raramente vê envolvidos em redes comprometidas, como os servidores ESXi. Isto levanta suspeitas sobre a possibilidade de a rede ICS (sistemas de infraestruturas críticas) estar envolvida. O Ransomware é conhecido por ser implementado em numerosos ataques que incluem outras empresas petrolíferas e de gás (como a Forbes Energy services e Gyrodata).”

Panorama de ciberameaças em Portugal

A propósito do ataque à Colonial Pipeline, nos Estados Unidos, a Check Point Research analisou a preparação do tecido empresarial de vários países face a possibilidade de sofrer um ataque semelhante, entre os quais Portugal. A atual crise pandémica obrigou as organizações a proceder a rápidas mudanças estruturais que, em muitas regiões, não foram devidamente acompanhadas por práticas de cibersegurança eficazes na proteção de dados e recursos sensíveis. Em 2020, o Centro Nacional de Cibersegurança em Portugal constatava que apenas 28% das organizações nacionais tinham políticas de cibersegurança definidas. Atualmente, o panorama de ciberameaças nacional pode ser descrito da seguinte forma:

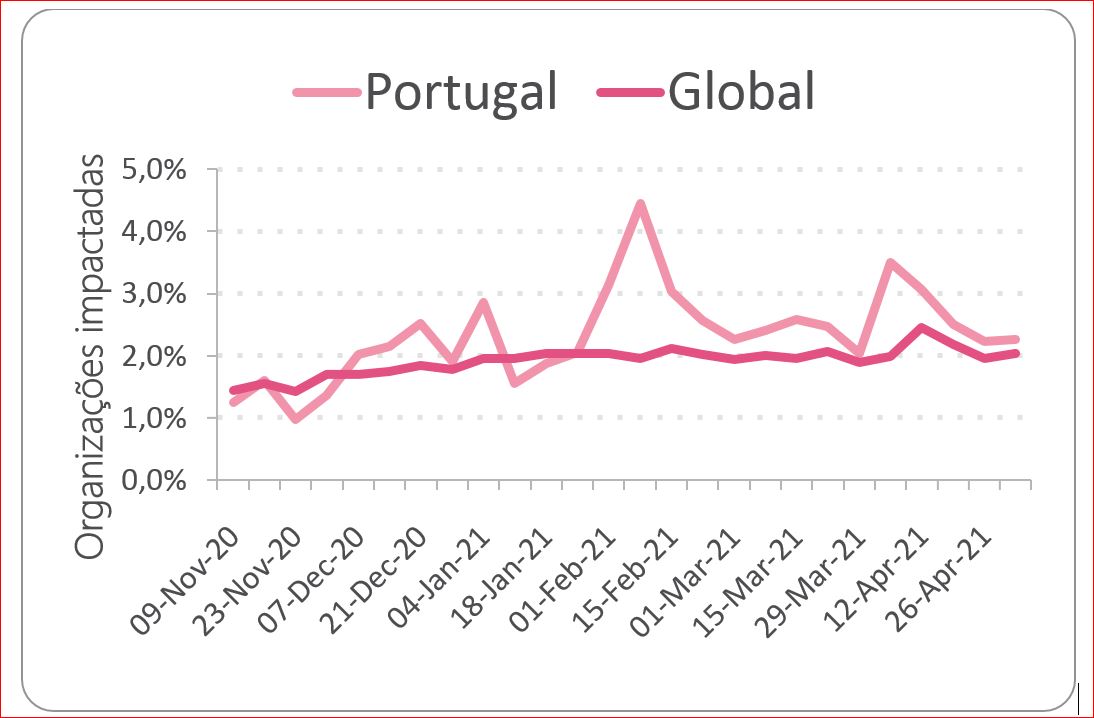

- No início de abril de 2021, a percentagem de organizações portuguesas impactadas por um ataque de Ransomware suplantou ligeiramente a média global: 3% e 2%, respetivamente (fig. 1).

- Em Portugal, 9 em cada 10 ficheiros maliciosos chegam aos utilizadores via e-mail.

- No início de maio de 2021, as organizações portuguesas foram atacadas, em média, 926 vezes. A nível global para a mesma data, a média situa-se nos 750 ataques (fig. 2)

- A vulnerabilidade mais comummente explorada em Portugal é o Remote Code Execution, um tipo de ataque através do qual o hacker executa remotamente um código malicioso.

Rui Duro, Country Manager da Check Point Portugal, relembrou a importância de equipar as empresas com soluções de segurança ajustadas às mais recentes necessidades do mercado. “2021 é e terá de ser o ano da ‘Security Everywhere & Anywhere’. A crescente sofisticação dos ciberataques, a juntar à impreparação das empresas portuguesas num período de rápida transformação digital, contribui para um nível de insegurança cibernética cada vez mais elevado, que só poderá ser combatido se for adotada uma visão holística e integrada da cibersegurança. Adotar um pensamento de prevenção e proteção em todas as fases e aspetos de uma organização é fulcral,” alerta o responsável.

Como podem as organizações proteger-se de ciberataques

- Backup de dados. Uma das tarefas de segurança mais importantes é a realização regular de backup de dados corporativos. Assim, na eventualidade de algo correr mal, terá sempre a oportunidade de reverter rápida e facilmente os seus dados para uma versão anterior.

- Softwares atualizados. Os atacantes encontram, por vezes, um ponto de entrada dentro das aplicações e softwares, a partir da capitalização de vulnerabilidades. Felizmente, alguns programadores procuram ativamente por novas vulnerabilidades e corrigem-nas.

- Mecanismos de deteção de ameaças. É possível detetar e resolver um ataque antes que seja demasiado tarde. Para maximizar as suas hipóteses de proteção, conte com ferramentas de deteção automática de ameaças.

- Autenticação multifactor. A autenticação multifator força os utilizadores a verificar as suas identidades de múltiplas formas antes de lhes ser concedido acesso a um sistema. Desta forma, mesmo que um funcionário dê por engano a sua senha a um cibercriminoso, este não conseguirá aceder aos seus sistemas.

Sensibilização dos utilizadores para boas práticas de cibersegurança

Com a grande maioria dos ataques a organizações a iniciarem-se via e-mail, é essencial que os utilizadores estejam cientes do seu papel na identificação de potenciais ciberataques. Muitas vezes, são os próprios a colocar a organização em risco ao clicar em links de phishing ou a fazer download de malwares sem intenção. Implemente uma solução automatizada de segurança que proteja os dados e recursos corporativos sem afetar a produtividade das equipas.