Quando um aspirador robô percorre a casa, aspirando a sujidade talvez seja melhor manter-se em silêncio, não conversando. Cientistas de computação da Universidade Nacional de Singapura (NUS) verificaram e mostraram que é possível espiar conversas privadas usando um aspirador robô comum.

A escuta de conversas é possível devido ao sensor embutido de deteção de luz e alcance (Lidar). O novo método, chamado LidarPhone, reaproveita o sensor Lidar do aspirador, que robô normalmente usa para se mover pela casa, como microfone baseado em laser para espiar as conversas privadas.

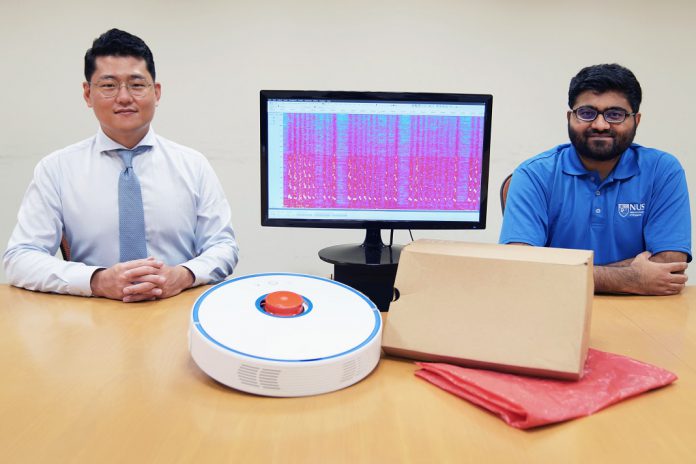

A equipa de investigação, liderada por Jun Han da NUS, e em conjunto com Sriram Sami, conseguiu recuperar dados de voz com alta precisão. Alunos da NUS, Dai Yimin e Sean Tan Rui Xiang, e Nirupam Roy da Universidade de Maryland, também contribuíram para este trabalho.

Sriram Sami referiu: “A proliferação de dispositivos inteligentes – incluindo alto-falantes inteligentes e câmaras de segurança inteligentes – aumentou os caminhos para que os hackers bisbilhotem os nossos momentos privados. O nosso método mostra que agora é possível recolher dados confidenciais usando apenas algo tão inócuo como um aspirador robô doméstico. O nosso trabalho demonstra a necessidade urgente de encontrar soluções práticas para prevenir esses ataques maliciosos.”

O trabalho foi apresentado na Conferência da Association for Computing Machinery on Embedded Networked Sensor Systems (SenSys 2020) em 18 de novembro de 2020, onde a equipa conquistou o prémio Best Poster Runner Up Award.

Como funciona o ataque

O núcleo do método de ataque LidarPhone é o sensor Lidar, um dispositivo que dispara um laser de varredura invisível e cria um mapa da área. Ao refletir os lasers de objetos comuns, como uma lata ou uma mala de viagem localizados próximo do alto-falante do computador ou à barra de som da televisão, o invasor pode obter informações sobre o som original que fez as superfícies dos objetos vibrarem. Usando o processamento de sinal e algoritmos de aprendizagem profunda, a voz pode ser recuperada dos dados de áudio e obtidas informações confidenciais.

Nas experiencias, os pesquisadores usaram um aspirador robô comum com duas fontes de som. Uma era a voz de uma pessoa lendo números reproduzidos num alto-falante de computador, enquanto a outra fonte eram clipes musicais de programas de televisão reproduzidos na barra de som do televisor.

A equipa recolheu mais de 19 horas de arquivos de áudio gravados e os passou por algoritmos de aprendizado profundo que foram treinados para corresponder a vozes humanas ou identificar sequências musicais. O sistema foi capaz de detetar os números ditos em voz alta, que poderiam constituir o número do cartão de crédito ou da conta bancária da vítima. Clipes de música de programas de televisão podem revelar as preferências de exibição ou orientação política da vítima. O sistema atingiu uma taxa de precisão de classificação de 91% ao recuperar os números que foram verbalizados e uma taxa de precisão de 90% ao classificar clipes musicais.

Os investigadores também fizeram experiências com materiais domésticos comuns para testar em que medida eles refletiam o feixe de laser Lidar e descobriram que a precisão da recuperação de áudio variava entre os diferentes materiais. Eles descobriram que o melhor material para refletir o feixe de laser era uma bolsa de polipropileno brilhante, enquanto o pior era o papelão brilhante.

Prevenindo os ataques

Para evitar que os sensores Lidars seja mal utilizados, os investigadores recomendam que os utilizadores considerem não conectar os aspiradores robôs à Internet. A equipe também recomenda que os fabricantes de sensores Lidar incorporem um mecanismo que não possa ser anulado, para evitar que o laser interno dispare quando o Lidar não estiver a girar.

“A longo prazo, devemos considerar se o nosso desejo de ter as casas cada vez mais ‘inteligentes’ vale a pena as potenciais implicações de privacidade. Podemos ter que aceitar que cada novo dispositivo conectado à Internet trazido para dentro de nossas casas representa um risco adicional para a nossa privacidade e fazer as nossas escolhas com cuidado ”, referiu Jun Han.

Trabalho futuro

A equipa de investigadores está a trabalhar na aplicação das ideias recolhidas com o LidarPhone para veículos autónomos – que também usam sensores Lidar – já que estes também podem ser usados para escutar conversas que acontecem em carros próximos por meio de vibrações minúsculas das janelas do carro. Eles também estão analisando a vulnerabilidade dos sensores de laser ativos encontrados nos smartphones mais recentes, o que pode revelar mais problemas de privacidade.