Investigadores da Check Point Research divulgaram os mais recentes dados relativos às alterações que se têm verificado nas tendências de ataque contra organizações de todo o mundo. Estas foram despoletadas pela descoberta, no início de março de 2021, de quatro vulnerabilidades no Microsoft Exchange Server que deixam as redes corporativas de milhares de empresas numa situação de risco critico.

No dia 3 de março de 2021, a Microsoft lançou uma patch de emergência destinada a um conjunto de vulnerabilidades que foram detetadas no Microsoft Exchange Server, o servidor de email mais popular do mundo. Pelo Microsoft Exchange Server passam todas as informações a que podemos aceder virtualmente através do Outlook: todos os emails enviados e recebidos, eventos do calendário, reuniões agendadas e muitos outros dados e informações.

As vulnerabilidades permitem a um atacante ler os emails do Exchange Server sem qualquer autenticação ou necessidade de aceder a contas pessoais. O atacante tem ainda a possibilidade de encadear vulnerabilidades adicionais que, em última análise, permitem-lhe tomar total controlo do próprio servidor de email.

Logo que o atacante estiver na posse do Exchange Server, pode abrir a rede para a Internet e aceder remotamente. Como muitos dos Exchange Servers podem ser acedidos pela Internet (especialmente, com a funcionalidade Outlook Web Access) e estão integrados na rede global, este cenário representa um risco crítico de segurança para milhares de organizações.

Como explica Rui Duro, Country Manager da Check Point Portugal, “qualquer organização cujo servidor Microsoft Exchange esteja exposto à Internet que não tenha ainda atualizado o seu software com as mais recentes patches da Microsoft ou que não conte com um fornecedor terceiro de cibersegurança corre um grande risco”.

“Com um servidor comprometido, a porta está aberta a acessos não autorizados e incorporação de códigos maliciosos na sua organização. Um atacante pode estar a extrair os seus emails corporativos ou a executar atividades danosas sem o seu conhecimento. Para as empresas que estão ainda em risco, tomar medidas preventivas no servidor Exchange não é suficiente. É necessário fazer uma avaliação completa das suas redes ativas e procurar por potenciais ameaças,” alerta o responsável.

Tentativas de ataque duplicaram

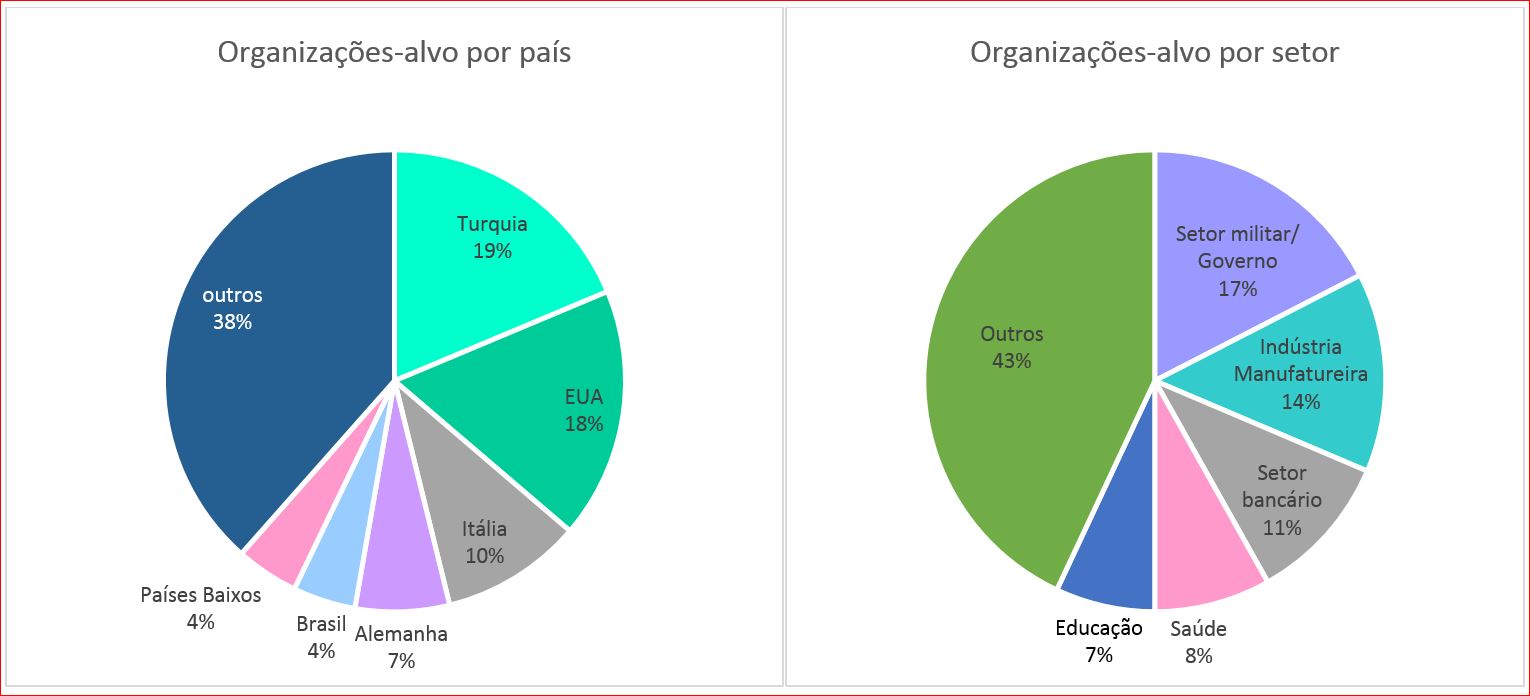

Os investigadores da empresa de cibersegurança Check Point indicam que o número de tentativas de exploração de vulnerabilidades duplicou a cada duas a três horas. Entre os países mais atacados, destacam-se a Turquia, com 19% de todas as tentativas de ataque a organizações turcas, os Estados Unidos da América com 18% e a Itália com 10%. Quanto a setores de indústria, a administração pública e o setor militar são os principais alvos, albergando 17% de todas as tentativas de ataque, seguidos da indústria manufatureira com 14% e do setor bancário com 11%.

Como podem as organizações proteger-se

1. Instale de imediato as devidas patches lançadas pela Microsoft. Esta atualização não é automática, o que significa que a sua rede corporativa só estará protegida quando o fizer manualmente.

2. Prevenir é o melhor remédio. Utilize o Intrusion Prevention System (IPS) para garantir proteção contra tentativas de exploração de falhas em sistemas ou aplicações vulneráveis.

3. Proteja os endpoints. O antivírus convencional é uma solução altamente eficaz na prevenção contra ataques conhecidos, já que protege contra a maioria dos malware. Para evitar falhas de segurança ou fuga de dados, é importante investir numa solução de proteção endpoint abrangente que garanta os mais altos níveis de segurança.