Investigadores da empresa de cibersegurança, ESET, descobriram um novo grupo de ciberespionagem que indicam ser alinhado com a China. A ESET refere que o grupo não estava até à data documentado, que que lhe foi atribuída a designação de GopherWhisper.

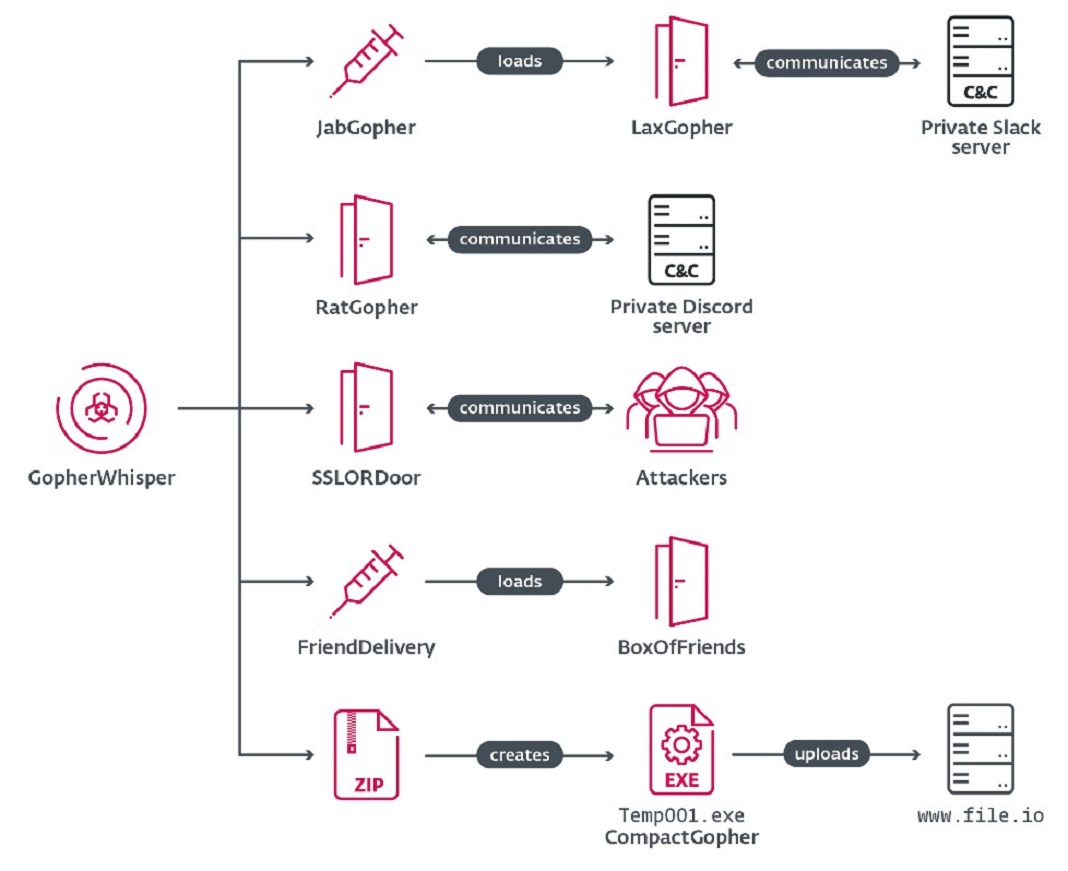

A ESET refere que o grupo utiliza uma vasta gama de ferramentas, na sua maioria desenvolvidas em linguagem de programação Go, que recorrem a injetores e carregadores para implementar e executar vários backdoors do seu arsenal.

Os investigadores observaram na campanha do grupo, os agentes da ameaça que visaram uma instituição governamental na Mongólia. O GopherWhisper abusa de serviços legítimos, nomeadamente o Discord, o Slack, o Microsoft 365 Outlook e o file.io, para comunicação de comando e controlo (C&C) e exfiltração de dados.

Os investigadores da ESET descobriram o grupo em janeiro de 2025, quando identificaram um backdoor que era, até ao momento, desconhecido, denominado LaxGopher, no sistema de uma instituição governamental na Mongólia. Ao aprofundar a investigação, conseguiram descobrir várias ferramentas maliciosas adicionais, sobretudo novos backdoors, todos implementados pelo mesmo grupo. A maioria das ferramentas foi desenvolvida em linguagem de programação Go e o objetivo comum era a ciberespionagem.

De acordo com a telemetria da ESET, a vítima afetada pelos backdoors do GopherWhisper é uma instituição governamental da Mongólia. Através da análise do tráfego de C&C dos servidores Discord e Slack operados pelo grupo, a ESET estima que dezenas de outras vítimas, para além da instituição mongol, também possam ter sido afetadas, embora não tenha informação sobre a sua localização geográfica ou setores de atividade.

Das sete ferramentas identificadas, quatro são backdoors: LaxGopher, RatGopher e BoxOfFriends, escritos em Go, e SSLORDoor, desenvolvido em C++. Adicionalmente, a ESET encontrou um injetor (JabGopher), uma ferramenta de exfiltração baseada em Go (CompactGopher) e um ficheiro DLL malicioso (FriendDelivery).

Como o conjunto de malware descoberto pela ESET não apresentava semelhanças de código com ferramentas associadas a nenhum ator de ameaça conhecido, nem existia sobreposição nas Táticas, Técnicas e Procedimentos (TTPs) utilizados por outros grupos, a ESET decidiu atribuir estas ferramentas a um novo grupo. Os investigadores optaram por nomear esse grupo GopherWhisper devido ao facto de a maioria das ferramentas terem sido escritas na linguagem de programação Go, cujo mascote é um gopher, e também com base no ficheiro whisper.dll, carregado através de side-loading de DLL.

Os investigadores referem que o GopherWhisper caracteriza-se pelo uso extensivo de serviços legítimos, como o Slack, o Discord e o Outlook, para comunicação C&C.

“Durante a nossa investigação, conseguimos extrair milhares de mensagens do Slack e do Discord, bem como várias mensagens de correio eletrónico em rascunho do Microsoft Outlook. Isto deu-nos uma visão aprofundada sobre o funcionamento interno do grupo”, afirmou, citado em comunicado, o investigador da ESET Eric Howard, que descobriu o novo grupo de ameaças.

“A análise dos registos de data e hora das mensagens do Slack e do Discord revelou-nos que a maior parte delas era enviada durante o horário de trabalho, ou seja, entre as 8h00 e as 17h00, o que corresponde à hora padrão da China. Além disso, a localização do utilizador configurado nos metadados do Slack também estava definida para este fuso horário. Por conseguinte, acreditamos que o GopherWhisper é um grupo alinhado com a China”, acrescentou o investigador.

Com base nesta investigação da ESET, os servidores Slack e Discord do grupo foram inicialmente utilizados para testar a funcionalidade dos backdoors e, posteriormente, sem limpar os registos, também utilizados como servidores C&C para os backdoors LaxGopher e RatGopher em múltiplas máquinas comprometidas. Para além das comunicações no Slack e no Discord, os investigadores da ESET conseguiram ainda extrair mensagens de e-mail utilizadas na comunicação entre o backdoor BoxOfFriends e a sua infraestrutura C&C, utilizando a API do Microsoft Graph.